绿盟科技:2019网络安全观察

一、宏观态势

在中美博弈的大环境下,高级威胁事件频出,网络空间安全治理亟需加强, 尤其是关键基础设施的保障。同时,国际多地隐私保护法规已落地运行,国内各项整治工作初见成效, 公民隐私保护受到的关注度持续升温。

暗战:APT“明暗交织”支撑“网络威慑”战略

2019 年国家层面APT(Advanced Persistent Threat,即高级可持续威胁攻击)事件频出,3 月委内瑞拉总统马杜罗在社交媒体上发文,指责世界第三大水电站古里水电站被攻击大停电是美国的一场“电力战争” 。4 月份,伊朗APT34 和MuddyWater 被黑吃黑,从工具泄露到全网武器售卖。6 月美国总统特朗普指责《纽约时报》叛国,因为其报道了早在2012 年就已在俄罗斯电网中植入恶意代码,可随时发起网络攻击。一周后,特朗普授意下利用“宙斯炸弹”的计划(Nitro Zeus),使伊朗的火箭发射系统瘫痪,报复伊朗伊斯兰革命卫队在霍尔木兹海峡附近击落一架美制侦察无人机 。7 月,伊朗革命卫队信息战部队的破坏致了纽约全城大约4 个小时的停电,而美国声称是故障。10 月,乌克兰部分政府被amaredon 组织攻击。11 月,印度核电站被朝鲜APT 组织Lazarus 组织攻击。12 月,越南政府资助的海莲花组织主要以中国政府、科研等重要部门为攻击对象,攻击了宝马、现代等著名车企。

网络作为新的战场,战争是政治的延伸。网络空间内容治理成为各国领导层的新挑战。

多国相继出台政策措施,重点保护关键基础设施。

隐私保护、数据安全成为热点。

二、威胁态势

从攻击类型来看,参与DDoS 攻击的IP是最多的,占所有恶意IP 的35% 以上。其次是垃圾邮件,僵尸主机,扫描源。

按攻击源IP 的分布来看,在全球范围内,主要集中在中国、美国、越南、印度和巴西等国家,从全国来看,主要集中在广东、山东、江苏、浙江和台湾等地区。

按攻击目标IP 的分布来看,在全球范围内,主要集中在中美两国,从全国来看,主要集中在广东、江苏、北京、浙江、和上海等地区。经济活动越活跃,受到攻击的可能性就越大,这体现出攻击者逐利、逐名的攻击诉求。

三、热点态势

1、漏洞态势

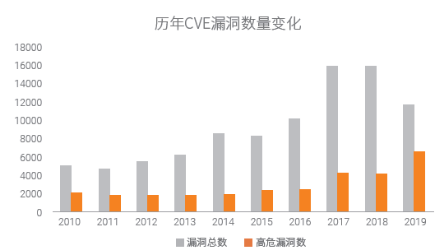

截止2019 年11 月27 日,NVD 收录的2019 年CVE 漏洞数目为11633 个,其中高危漏洞6549 个。相较于2017 年度的15881 个和2018 年的15861 个,总体数量上有所下降,但是高危漏洞呈相对增长趋势。

微软的远程桌面服务漏洞(CVE- 2019-0708)是2019年影响范围较大的热点漏洞。

物联网设备漏洞、服务器操作系统漏洞、应用软件漏洞成为网络病毒、恶意软件和APT攻击的可利用渠道。

勒索病毒攻击目标广、黑色收入高、产业化程度增强。

挖矿木马模块化、隐匿化,主要针对门罗币,入侵方式多样化。

2、恶意流量观察

Web攻击以服务器信息泄露、资源盗链、CORS 攻击、SQL 注入攻击、Cookie 篡改等传统攻击模式为主,攻击对象主要分布在Apache Struts2、ThinkPHP 框架、Tomcat、Apache Solr、Microsoft IIS、Oracle WebLogic Server、Json 框架等主流Web 中间件和第三方库。

在2019 年披露了多个无需身份认证的远程代码执行漏洞,如WebLogic XMLDecoder 反序列化漏洞、ThinkPHP 远程代码执行漏洞、Apache Solr 远程代码执行漏洞、Atlassian Jira 模板注入漏洞等,此类漏洞最受黑客团伙青睐,利用代码在短时间内被集成进成熟的攻击框架或木马程序中,进一步降低了漏洞利用的门槛。

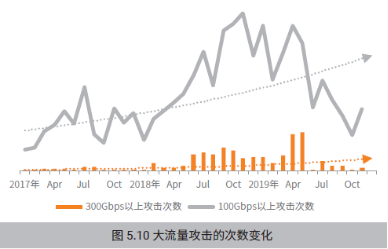

DDoS攻击技术成熟度上升,采用混合攻击模式,攻击方形成团伙。香港取代浙江成为受DDoS 攻击最多的省份,其它依次是浙江、广东、北京、江苏。

主要的攻击类型为UDP Flood,SYN Flood,ACK Flood,这三大类攻击占了总攻击次数的82%,反射类攻击占10%。

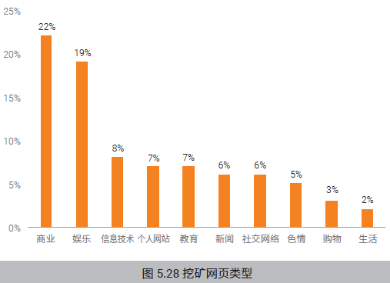

挖矿流量随着虚拟币市场交易起伏而变化。门罗币是一种不可追踪的匿名加密货币,可以隐藏交易发起者、接收者、金额等相关交易信息,因此它成为了暗网市场上最流通的虚拟货币之一。Wannamine蠕虫病毒在年初有了新的变种WannaMine4.0,但攻击手法不变,依然是利用“永恒之蓝”的漏洞感染大量内网主机从而进行恶意挖矿。3000-3999 之间的端口是挖矿程序最常用的端口范围,该区间的端口占所有挖矿端口的43%。中小传统企业是被入侵挖矿的重灾区,占比高达80%。

网页挖矿是指攻击者在指定网页上植入挖矿JS 脚本,当用户访问该网页时,网页自动执行挖矿JS脚本,在用户不知情的情况下,占用用户大量计算机资源进行恶意挖矿的过程。这种攻击方式不需要在宿主机植入挖矿木马,只要用浏览器访问指定网页,用户电脑就会沦为挖矿主机。

四、前沿洞察

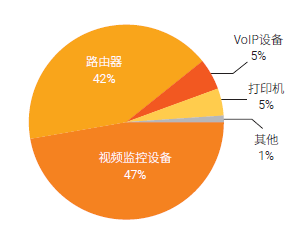

2019年物联网设备是Telnet 弱口令爆破的重点目标,其中摄像头和路由器是重灾区。

2019年数据泄露更加严峻,7 起亿级大规模泄露事件中累计数量超过50 亿条记录。数据泄露类型最多的是个人基本信息,IoT 日志、人脸图像等新泄露趋势值得关注。服务器暴露是数据泄露主要原因,其中MongoDB 和ElasticSearch 服务器的安全性需要重点检查与加固。

2019年网络安全执法力度加强,欧盟GDPR(《通用数据保护条例》) 开启收割模式,单项罚款高达到1.83 亿英镑,GDPR 合规性不容忽视。美国加州CCPA(《加州消费者隐私保护法》)影响涉及大部分知名IT 科技公司,如惠普、Oracle、Apple、Google 和Facebook 等,“ Facebook剑桥分析隐私泄露” 案件罚款50 亿美元。我国数据安全立法明显加快,个人信息保护法制定的呼声越来越高。数据安全相关标准逐步趋向完善,2019 年多部数据安全相关国家标准被发布。国内数据安全执法聚焦在“APP 隐私侵权”治理和“个人信息非法交易”案件上。

2019年高级持续性威胁攻击(APT)在入侵阶段仍然以钓鱼邮件为主,常用Office 宏攻击系统,绝大部分攻击团伙使用HTTP协议将搜集到的信息上传至C2 服务器。使用DNS 隧道传输数据也是APT 组织常用的数据传输方法,其穿透性远高于HTTP 协议,但由于其传输内容有限,普及程度远不及HTTP 协议。2019年APT 攻击主要有三种变化趋势:

1、移动终端APT 攻击成为常规攻击面;

2、APT 组织持续更新其工具集并改进攻击方法;

3、APT 开始与其他僵尸网络勾结。

IPv6 环境下的安全威胁增长。截至 2019 年 6 月,我国 IPv6 活跃用户数已达 1.30亿。我国基础电信企业已分配 IPv6 地址的用户数达 12.07 亿。我国 IPv6 地址资源总量达到 47282 块(/32),居全球第一位。IPv6 相比IPv4 虽然在协议安全性方面进行了改进,但传输数据报文的基本机制没有发生变化,依然存在一些和IPv4 相同的攻击。在IPv6 相关漏洞中,拒绝服务攻击类漏洞将占到所有漏洞的66%。后门和挖矿是IPv6 环境中出现最多的恶意软件类型,其次是木马、勒索和蠕虫。

报告全文下载